-

[Lord of SQLInjection] #3 goblin[+] Security [+]/Lord of SQLInjection 2020. 5. 2. 20:53

짜란!

3번문제!!

2번문제와 같이 데이터베이스에서 id가 admin인 계정을 조회해야하는데 문제가 있다.

if(preg_match('/\'|\"|\`/i', $_GET[no])) exit("No Quotes ~_~"); 에서

'(작은따옴표), "(큰따옴표), `(억음부호) 를 막아놓은 것이다.

흠! 미련한 짓을 하는군!

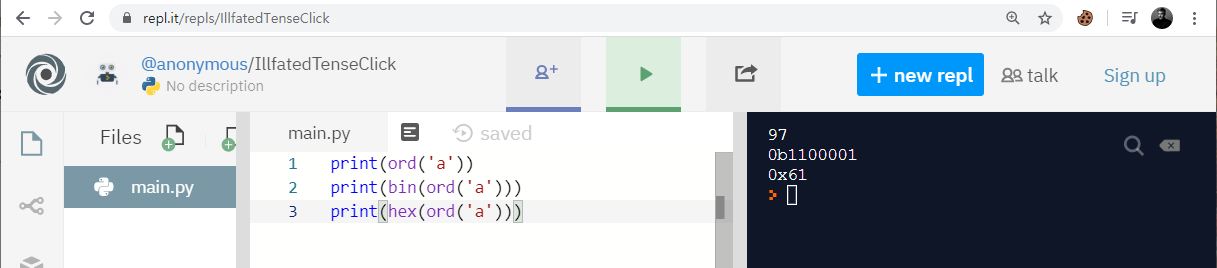

SQL에서는 hex값을 문자열 대신 입력할 수 있다.

문자열 'a'를 의미하는 아스키 코드값의 16진수 값을 입력하면 SQL에서는 a라고 인식한다.

즉 id='a' 대신 id=0x61 로 입력할 수 있다!

3번 문제 컷!

'[+] Security [+] > Lord of SQLInjection' 카테고리의 다른 글

[Lord of SQLInjection] #5 wolfman (0) 2020.05.03 [Lord of SQLInjection] #4 orc (0) 2020.05.03 [Lord of SQLInjection] #2 cobolt (0) 2020.05.02 [Lord of SQLInjection] #1 gremlin (0) 2020.05.02 SQLInjection이란? (0) 2020.05.02